Derzeit versuchen Cyberkriminelle, Unternehmen in Lateinamerika mit Malware zu infizieren, indem sie gefälschte Lebensläufe versenden, die einen Remote-Access-Trojaner enthalten.

ESET stellt Beispiele für diese Praxis vor und stellt einige vor, die Sie berücksichtigen sollten, um diese Betrügereien zu identifizieren und so die Systeme zu schützen.

Das Unternehmen teilt einige Beispiele von Lebensläufen mit Malware, die an verschiedene Unternehmen in der Region gesendet werden:

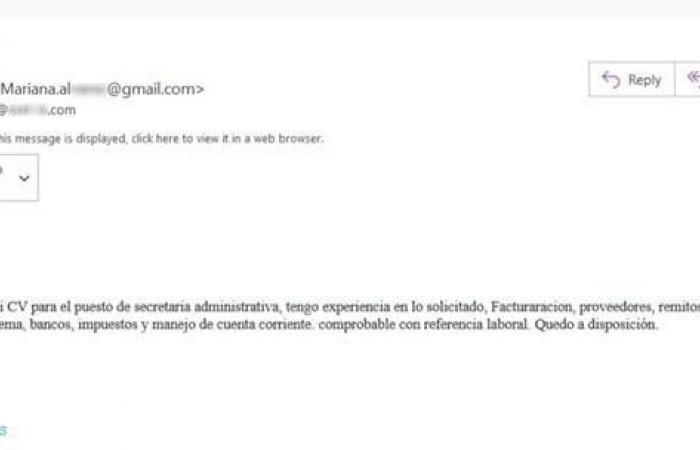

Bildunterschrift: Die schädliche Datei wird im ZIP-Format geteilt.

Bildunterschrift: Ein weiteres Beispiel für einen apokryphen Lebenslauf, der Malware enthält.

Auf den ersten Blick scheinen diese E-Mails legitim zu sein, tatsächlich scheint die E-Mail-Adresse in beiden Fällen nicht falsch zu sein und der Text weist keine Rechtschreib- oder Grammatikfehler auf, die Anlass zur Sorge geben könnten. Dennoch gibt es laut ESET immer kleine Details, anhand derer wir erkennen können, ob eine E-Mail möglicherweise schädliche Inhalte verbreitet.

„Im Fall der E-Mail, die angeblich von Mariana Alvarez gesendet wurde, fällt auf, dass die E-Mail nicht an eine bestimmte Person gerichtet ist (was sich im Beispiel von Catalina Muñoz wiederholt). Und außerdem ist der Name nicht in der Begrüßung enthalten. Aber das Auffälligste an beiden Beispielen ist, dass die angehängte Datei im .zip-Format vorliegt und wie groß sie ist“, kommentiert Camilo Gutiérrez Amaya, Leiter des Forschungslabors des Unternehmens in Lateinamerika.

Wenn der falsche Lebenslauf heruntergeladen wird, wird der Benutzer mit Malware infiziert und gibt dem Cyber-Angreifer so die Möglichkeit, an vertrauliche Informationen zu gelangen, die mit seinen E-Mail-Zugangsdaten, Homebanking und Kreditkarten verknüpft sind. Zugriff auf vertrauliche Unternehmensinformationen.

Darüber hinaus kann es Ihnen gestattet sein, nicht autorisierte Software zu installieren, um andere Arten von Straftaten zu begehen, beispielsweise das Verschlüsseln von Dateien oder das Blockieren des Zugriffs auf Systeme im gesamten Unternehmen.

„Um das Risiko, Opfer dieser Art von Angriffen zu werden, zu verringern, ist es wichtig, bewährte Praktiken zu systematisieren. Als Organisation oder Unternehmen ist es außerdem wichtig, in dieser Angelegenheit Maßnahmen zu ergreifen, indem die Systeme geschützt und Schulungen angeboten werden.“ Mitarbeiter, um Phishing-Versuche zu erkennen“, fügt der ESET-Lateinamerika-Forscher hinzu.

Wenn Sie eine E-Mail erhalten – insbesondere wenn diese unerwartet kommt – gibt es mehrere Details und Anzeichen, die auf einen Phishing-Versuch hinweisen können. Bevor Sie klicken, empfiehlt das Unternehmensteam, zwei Details zu überprüfen:

-

Das Schreiben und die Rechtschreibung im Betreff und Inhalt der Nachricht. Obwohl es Cyberangreifern dank künstlicher Intelligenz gelingt, immer kohärentere und komplexere Nachrichten zu verfassen, ist es immer gut, sie sorgfältig zu lesen und zu überprüfen, dass keine Fehler vorliegen, die Verdacht erregen.

-

Die Dateierweiterung – ob .jpg, pdf oder ähnlich – muss mindestens mit dem Dokument übereinstimmen, das in der E-Mail angeblich angehängt wird. Wie wir in den Beispielen dieser Kampagne sehen, handelt es sich bei den vermeintlichen Lebensläufen tatsächlich um ZIP-Dateien (eine komprimierte Datei).

Für zusätzlichen Schutz ist es für die Erkennung unerlässlich, über eine robuste und zuverlässige Sicherheitslösung zu verfügen, die Schutz vor dieser und anderen Arten von Malware-Angriffen bieten kann.